This is a viewer only at the moment see the article on how this works.

To update the preview hit Ctrl-Alt-R (or ⌘-Alt-R on Mac) or Enter to refresh. The Save icon lets you save the markdown file to disk

This is a preview from the server running through my markdig pipeline

Tuesday, 11 November 2025

В цій поточній статті "манічного" я думав, що розділючутливийПроект, который я создал для благотворительности во время COVID.Це дуже делікатна тема, отже я отримав всі придатні права доступу і погодився на ONLY спільнийконцепції

який розходиться і є набагато більш дріб'язковим, ніж справжня система.Це частина довгої історіїховати повідомлення у звичайному вигляді

І це все ще так само критично, як і завжди, від передач в школі до масивного багатонаціонального корпораційного шпигунства і світових держав, що шпигують один за одним.

Стародавні тирани, шпигуни Холодної війни та сучасні розробники, вирішуючи проблеми безпеки, приховували інформацію на видному місці як мистецтво, так і науку.

Цей пост досліджує захоплюючу еволюцію таємних систем зв'язку, від повідомлень, створених на скальпах, до системи безпечних розмов на основі JavaScript, яка була настільки витонченою, навіть активною, що не могла б виявити його існування.

Походження в давнину: гістаус і посланець - татуювання

**Наша історія починається близько 500 р. до н. е. з Гістієм з Мілету, грецьким тираном, якого перський цар Дарій І був поневолений в Сузі.**Відчайдушний спілкуватися зі своїм зятем Аристагором у Мілеті, не викликаючи перської підозри, Гістіей розробив геніальне рішення.

Він вибрав свого найбільш надійного раба, поголив чоловікові голову і зробив татуювання.Чекаючи, поки волосся повернеться, він послав раба до Мілету з простими інструкціями: "Скажи Аристагору поголити голову." - Звістка, наполягаючи на бунті проти перського правління, була буквально прихована під поверхнею.Перси, які звикли перехоплювати традиційні повідомлення, ніколи не підозрювали, що посланець сам ніс інтелект.Це викликало Іонський Регольт, вирішальний момент у стосунках греків.

Він вибрав свого найбільш надійного раба, поголив чоловікові голову і зробив татуювання.Чекаючи, поки волосся повернеться, він послав раба до Мілету з простими інструкціями: "Скажи Аристагору поголити голову." - Звістка, наполягаючи на бунті проти перського правління, була буквально прихована під поверхнею.Перси, які звикли перехоплювати традиційні повідомлення, ніколи не підозрювали, що посланець сам ніс інтелект.Це викликало Іонський Регольт, вирішальний момент у стосунках греків.

: Канал зв'язку сам по собі виглядав абсолютно невинним.**Раб был просто... путешествующим рабом.**Никаких подозрительных рукописов, никаких кодированных букв, ничего, что можно перехватить.

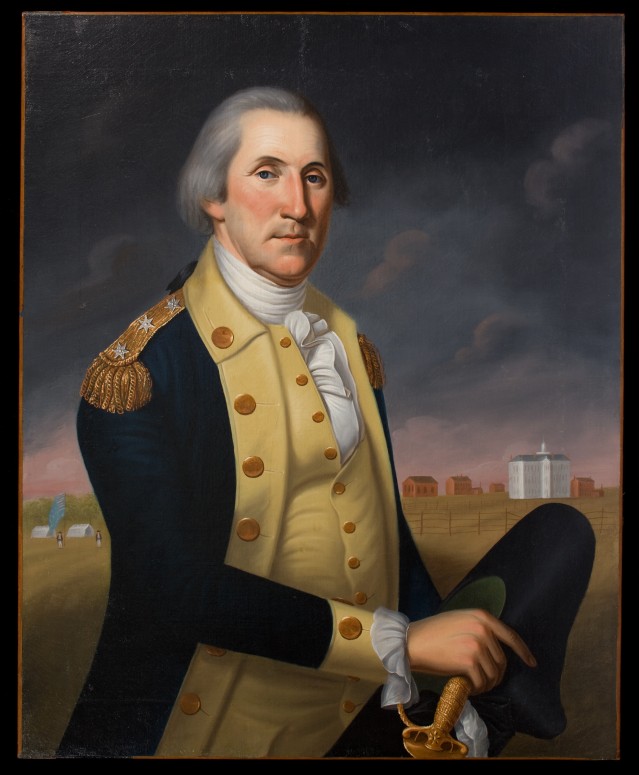

John Steple Davis

Історія найбільших націй, від початку історії до двадцятого століття[(видана 1900 року), Публічний домен,](https://books.google.co.uk/books?id=soYmDwAAQBAJ&pg=PA297&redir_esc=y#v=onepage&q&f=false)Посилання

Історія найбільших націй, від початку історії до двадцятого століття[(видана 1900 року), Публічний домен,](https://books.google.co.uk/books?id=soYmDwAAQBAJ&pg=PA297&redir_esc=y#v=onepage&q&f=false)Посилання

Техніка гістіея є прикладом цього.стеґанографія- практика приховування повідомлень у не секретних носіях.

На відміну від криптографії, яка робить повідомлення непридатними для читання, стеґанографія приховує саме існування спілкування.Невидимі чорнила і хімічні таємниціПротягом Революційної війни, Континентальна армія широко використовувала невидимі чорнила.

Найскладніші були плями "Агента 711" (ака Джорджа Вашингтона), розроблені лікарем і шпигуном Джеймсом Джей.

Написані хімічним реагентом і виявлені лише з певним контрагентом, ці повідомлення з'явилися як чисті сторінки - ідеально для надсилання через британські контрольно - пропускні пункти.

Написані хімічним реагентом і виявлені лише з певним контрагентом, ці повідомлення з'явилися як чисті сторінки - ідеально для надсилання через британські контрольно - пропускні пункти.

sequenceDiagram

participant Agent as Field Agent

participant Location as Dead Drop Location

participant Signal as Public Signal Spot

participant Handler as Handler

Agent->>Location: Place material in dead drop

Agent->>Signal: Leave innocuous mark (chalk, flower pot)

Handler->>Signal: Checks for signal during routine

Handler->>Location: Retrieves material

Handler->>Signal: Leaves confirmation mark

Agent->>Signal: Confirms retrieval

Note over Agent,Handler: No direct contact between parties

невидимі чорниларозвивався далі.Британці використовували все - від лимонного соку (активованого) до складних хімічних сполук і так, людину (я гадаю!) сперму...

Німці розробляли мікродоти - фотографії зменшились до розміру друкованого часу, якого можна було ховати простим листуванням.

Геній був не тільки фізичним приховуванням, але

Для спостерігачів це були беззмістовні подробиці міського ландшафту.

Були навіть такі спеціальні пристрої, як шип, який можна було сховати під землею, поки повідомлення не було отримано (також великі для вологих умов / відкритих ділянок).

Original pixel: RGB(11010110, 10110101, 01011010)

Modified pixel: RGB(11010111, 10110100, 01011011)

↑changed ↑changed ↑changed

by The Central Degest Ingest Agency - } ["Inderal Ingument Agency"] } Praike, Public Domination, https://commons.wikimedia.org/w/index.php? curid=29197364

Станції номерів: секрети трансляціїВід " холодної війни " до наших днів по цілому світі таємничі радіопередачі зачаровують слухачів.)

"Числа станції"

Передає рядки чисел, слів або тонів - очевидно, позолочені для випадкових слухачів.

Але агенту з відповідним одноразовим пакетом?Це інструкції, оновлення інтелекту або критичні дані про місію.).

Нерозшифрований

Сучасні комп'ютери революціонували стаґанографію.

Ось приклад (невелика)але звідси

Стеганопонnorth_ korea. kgm

Акротичні коди

: Перші літери речень пишуть повідомленняПідстановка слів: Використання синонімів у шаблонах для кодування бітів

: У додаткових пробілах, вкладках або розривах рядків містяться дані, які також часто використовуються для виявлення корпоративних течах, де " підпис " кожної з копій приховано закодовано у змінах пробілів. (Чому часто журналісти можуть здійснювати повторний друк документів до публікації, щоб захистити свої джерела від розмаскування).Мережева стереографіяПриховування даних у шаблонах мережевого трафіку:

Часування каналів

: Варіант часу пакета для кодування інформаціїОбробка протоколами I came up with; for that one even screen snapshotting won't detect it (using a form of temporal steganography...you can have a guess what that means 😜 ).

: Зробити секретні дані схожими на законний трафік (Потік Netflix, гра в ігри тощо)compatibility-shim1.jsТруднощі сучасного життя: цифрова безпека в ворожому середовищіpolyfill-helpers.jsЦе приводить нас до сучасної проблеми, яка вимагала від нас усіх уроків історичної диспансії:

<script src="https://cdn.example.org/compatibility-shim1.js"></script>

Як ви забезпечуєте безпечний, приватний зв'язок з кимось, чий цифровий спосіб життя контролюється фізичною присутністю у їхньому домі?

Нові облікові записи електронної пошти?ref=newsletter_2021_march: Легко виявити, підозріло створити

// Heavily simplified example - actual implementation was obfuscated and encrypted

const params = new URLSearchParams(window.location.search);

if (params.has('ref') && params.get('ref').match(/newsletter_\d{4}_[a-z]+/)) {

// Trigger secure chat initialization

}

Розв'язання, яке я розробила, було розроблене на всіх принципах історичної стеґанографії, пристосованих для веб- ери.

Ось як це

може бутиСпрацювало.

Фаза 1. Невинна плата

Сам файл:

sequenceDiagram

participant User as User Browser

participant Site as Organization Website

participant CDN as CDN (Shim Script)

participant Secure as Secure Chat Backend

participant Real as Real Support System

User->>Site: Visit with ?ref=newsletter_2021_march

Site->>CDN: Load compatibility-shim1.js

CDN->>User: Script with hidden trigger

User->>User: Script detects parameter

User->>User: Chat window appears

alt Correct codeword entered

User->>Secure: Authenticate with codeword

Secure->>User: Establish encrypted channel

Note over User,Secure: Secure communication session

else Wrong codeword or no codeword

User->>Real: Forward to real support

Real->>User: "Please describe your issue"

Note over User,Real: Appears as normal support contact

end

Це виглядало абсолютно неохайно:

Балачка з' єднано з надійним сервером

АБО переспрямовано на справжню підтримку невинним першим повідомленням

Не вказує на спробу чогось особливого

: Випадкові затримки, додані для уникнення розпізнавання за шаблоном

Кінцева точка

Без особливих кук

Немає журналів консолі

Якщо хтось перевірить комп'ютер після:

// Simplified example of the pattern

const encryptedPayload = "U2FsdGVkX1+xYz... [encrypted data]";

const decryptionKey = deriveKeyFromContext(window.location, document.referrer);

if (validTriggerDetected()) {

const chatModule = decryptPayload(encryptedPayload, decryptionKey);

chatModule.initialize();

}

Історія переглядача показала нормальний візит на веб-сайт організації

Модель безпеки

// Simplified example

async function processInput(userInput) {

// Always perform both operations

const secureResult = await checkSecureAuth(userInput);

const normalResult = await checkNormalAuth(userInput);

// Add random delay to normalize timing

await randomDelay(100, 300);

// Return appropriate result

return secureResult.valid ? secureResult : normalResult;

}

Ця система реалізувала декілька ключових принципів безпеки:

Заперечення на кожному шарі

// Hash the codeword with environmental factors

const authToken = await hashWithContext(

userInput,

window.navigator.userAgent,

currentTimestamp,

siteIdentifier

);

Як і нумераційні станції, систему було розроблено таким чином:

Як і роз'їзний раб Гістіея, ця система мала непідробне застосування:

Віджет балачки був справжнім інструментом підтримки

Ніяких небезпечних непартійних держав.

Часовий код@ info: whatsthis

Замість цього:

Це означало:

Нульове припущення довіри

Милосердна деградація

: Мусить голити голову, щоб побачити ♫ Необхідно знати URL + кодеве слово

: dop ⇩ Codeword piiry

: Агент ніколи не зустрічається з куратором

Ця технологія існує в етично складному просторі.

Кримінальна координація

Технологія нейтральна, а застосування визначає мораль.

: Модель загроги виправдала витонченість.

: Система розроблена для конкретного, обмеженого регістру використання

Але кожен, хто створює подібні системи, повинен серйозно боротися з цими питаннями.

: Спостереження за виконанням умовного коду, заснованого на параметрах URL

Часовий аналіз

// Never store sensitive data in localStorage

// Use sessionStorage with expiry, or pure memory

class SecureSession {

constructor() {

this.data = new Map(); // Memory only

this.expiry = Date.now() + (30 * 60 * 1000); // 30 min

// Clear on page unload

window.addEventListener('beforeunload', () => this.destroy());

// Auto-expire

setTimeout(() => this.destroy(), 30 * 60 * 1000);

}

destroy() {

this.data.clear();

// Overwrite memory (best effort)

this.data = null;

}

}

А втім, з такими проблемами доводиться стикатися:

// Lazy loading of secure components

async function initializeSecureChat() {

// Only load if triggered

if (!shouldInitialize()) return;

// Dynamic import to keep main bundle small

const { SecureChat } = await import('./secure-chat.encrypted.js');

// Initialize asynchronously

requestIdleCallback(() => {

new SecureChat().initialize();

});

}

: Мільйони законних скриптів використовують подібні методи.Шифрування: Всі сучасні веб- трафік зашифровано; неможливо перевірити

## Secure Chat System - Operator Manual

### Activation

- URL pattern: `?ref=newsletter_YYYY_month`

- Current codewords: See separate secure document

- Rotation schedule: Monthly

### Incident Response

- If system discovered: Immediate codeword rotation

- If user identity compromised: Emergency protocol Alpha

- If backend compromised: Failover to backup, investigate

### Audit Trail

- Log only: Connection timestamp, session duration

- Never log: User identity, message content, codewords

: Неможливо перевіряти всі JavaScript на всіх веб- сайтах

Evolution

Журналісти у ворожому середовищі

Корпоративна безпека

Організації можуть використовувати подібні методи:

Підсвічування інформації про свисток

Захист джерел журналістів

Із збільшенням можливостей стеження зростає і витонченість техніки приховування:

Обкладинка для комп' ютерного гравцяComment

Вивчення машин може створити цілком реалістичний трафік:

Квантова стереографія

Квантове обчислювання та комунікація пропонують нові можливості:

© 2026 Scott Galloway — Unlicense — All content and source code on this site is free to use, copy, modify, and sell.